Логические (информационные) аспекты эксплуатации. Несанкционированное ПО. Паразитная нагрузка

Сеть Интернет представляет собой глобальное объединение компьютерных сетей и информационных ресурсов, принадлежащих множеству различных людей и организаций.

Это объединение является децентрализованным, и единого общеобязательного свода правил (законов) пользования сетью Интернет не установлено.

Существуют, однако, общепринятые нормы работы в сети Интернет, направленные на то, чтобы деятельность каждого пользователя сети не мешала работе других пользователей.

Фундаментальное положение этих норм таково: правила использования любых ресурсов сети Интернет (от почтового ящика до канала связи) определяют владельцы этих ресурсов и только они.

Логические (информационные) аспекты работы ЛВС:

- недопустимо использование несанкционированного ПО (в том числе сетевого);

- пользователи не должны использовать ЛВС для передачи другим компьютерам или оборудованию сети бессмысленной или бесполезной информации, создающей паразитную нагрузку на эти компьютеры или оборудование, в объемах, превышающих минимально необходимые для проверки работоспособности сети и доступности отдельных ее элементов.

-

Ограничения на информационный шум (спам)

Развитие Сети привело к тому, что одной из основных проблем пользователей стал избыток информации. Поэтому сетевое сообщество выработало специальные правила, направленные на ограждение пользователя от ненужной/незапрошенной информации (спама). В частности, являются недопустимыми:

1.1. Массовая рассылка не согласованных предварительно электронных писем (mass mailing). Под массовой рассылкой подразумевается как рассылка множеству получателей, так и множественная рассылка одному получателю.

1.2. Несогласованная отправка электронных писем объемом более одной страницы или содержащих вложенные файлы.

1.3. Несогласованная рассылка электронных писем рекламного, коммерческого или агитационного характера, а также писем, содержащих грубые и оскорбительные выражения и предложения.

1.4. Размещение в любой конференции Usenet или другой конференции, форуме или электронном списке рассылки статей, которые не соответствуют тематике данной конференции или списка рассылки (off-topic).

1.5. Размещение в любой конференции сообщений рекламного, коммерческого или агитационного характера, кроме случаев, когда такие сообщения явно разрешены правилами такой конференции либо их размещение было согласовано с владельцами или администраторами такой конференции предварительно.

1.6. Размещение в любой конференции статьи, содержащей приложенные файлы, кроме случаев, когда вложения явно разрешены правилами такой конференции либо такое размещение было согласовано с владельцами или администраторами такой конференции предварительно.

1.7. Рассылка информации получателям, высказавшим ранее явное нежелание получать эту информацию.

1.8. Использование собственных или предоставленных информационных ресурсов (почтовых ящиков, адресов электронной почты, страниц WWW и т.д.) в качестве контактных координат при совершении любого из вышеописанных действий, вне зависимости от того, из какой точки Сети были совершены эти действия.

-

Запрет несанкционированного доступа и сетевых атак

Не допускается осуществление попыток несанкционированного доступа к ресурсам Сети, проведение или участие в сетевых атаках и сетевом взломе, за исключением случаев, когда атака на сетевой ресурс проводится с явного разрешения владельца или администратора этого ресурса. В том числе запрещены:

2.1. Действия, направленные на нарушение нормального функционирования элементов Сети (компьютеров, другого оборудования или программного обеспечения), не принадлежащих пользователю.

2.2. Действия, направленные на получение несанкционированного доступа, в том числе привилегированного, к ресурсу Сети (компьютеру, другому оборудованию или информационному ресурсу), последующее использование такого доступа, а также уничтожение или модификация программного обеспечения или данных, не принадлежащих пользователю, без согласования с владельцами этого программного обеспечения или данных либо администраторами данного информационного ресурса.

2.3. Передача компьютерам или оборудованию Сети бессмысленной или бесполезной информации, создающей паразитную нагрузку на эти компьютеры или оборудование, а также промежуточные участки сети, в объемах, превышающих минимально необходимые для проверки связности сетей и доступности отдельных ее элементов.

-

Соблюдение правил, установленных владельцами ресурсов

Помимо вышеперечисленного, владелец любого информационного или технического ресурса Сети может установить для этого ресурса собственные правила его использования.

Правила использования ресурсов либо ссылка на них публикуются владельцами или администраторами этих ресурсов в точке подключения к таким ресурсам и являются обязательными к исполнению всеми пользователями этих ресурсов.

Пользователь обязан соблюдать правила использования ресурса либо немедленно отказаться от его использования.

-

Недопустимость фальсификации

Значительная часть ресурсов Сети не требует идентификации пользователя и допускает анонимное использование. Однако в ряде случаев от пользователя требуется предоставить информацию, идентифицирующую его и используемые им средства доступа к Сети. При этом пользователю запрещается:

4.1. Использование идентификационных данных (имен, адресов, телефонов и т.п.) третьих лиц, кроме случаев, когда эти лица уполномочили пользователя на такое использование. В то же время пользователь должен принять меры по предотвращению использования ресурсов Сети третьими лицами от его имени (обеспечить сохранность паролей и прочих кодов авторизованного доступа).

4.2. Фальсификация своего IP-адреса, а также адресов, используемых в других сетевых протоколах, при передаче данных в Сеть.

4.3. Использование несуществующих обратных адресов при отправке электронных писем.

-

Настройка собственных ресурсов

При работе в сети Интернет пользователь становится ее полноправным участником, что создает потенциальную возможность для использования сетевых ресурсов, принадлежащих пользователю, третьими лицами. В связи с этим пользователь должен принять надлежащие меры по такой настройке своих ресурсов, которая препятствовала бы недобросовестному использованию этих ресурсов третьими лицами, а также оперативно реагировать при обнаружении случаев такого использования.

Примерами потенциально проблемной настройки сетевых ресурсов являются:

- открытый ретранслятор электронной почты (SMTP-relay);

- общедоступные для неавторизованной публикации серверы новостей (конференций, групп);

- средства, позволяющие третьим лицам неавторизованно скрыть источник соединения (открытые прокси-серверы и т.п.);

- общедоступные широковещательные адреса локальных сетей;

- электронные списки рассылки с недостаточной авторизацией подписки или без возможности ее отмены.

Паразитный трафик.

Под паразитным трафиком понимается трафик, генерируемый сканерами сетей, трассировщиками, анализаторами.

Даже если Вы не имеете никакой сетевой активности, некоторое количество трафика (1-2 килобайта в секунду) всё равно будет поступать.

Паразитный трафик – это входящий трафик, получение которого не было явно инициировано самим пользователем или установленным на компьютере программным обеспечением.

Стоит помнить, что сеть Интернет “живет” своей интенсивной сетевой жизнью, в ней постоянно что-то происходит. Передается разнообразный служебный трафик, широковещательные пакеты, ICMP-пакеты, keepalive-пакеты и др.

Наличие реального IP-адреса не только позволяет Вам получить доступ к любому сервису Интернета, но также делает доступным Ваш компьютер из Интернета. Следовательно, любой желающий (человек или сетевой вирус) может просканировать Ваш компьютер на наличие уязвимостей, попытаться провести сетевую атаку или просто командой ping проверить доступность Вашего компьютера из сети.

Сканирование сетевых портов – процесс организации множества входящих соединений от удаленных систем на различные сетевые порты локальной системы. Сканирование сетевых портов обычно производится с целью выяснения информации о работающих на сканируемой системе сервисах. На самом деле ничего страшного в этом нет – это вполне нормальное явление (в том случае, если Ваш компьютер не подвержен никаким уязвимостям и надежно защищен брандмауэром). Следствием подобной сетевой активности и является паразитный трафик. Следует отметить, что паразитный трафик может приходить на Ваш IP-адрес даже в том случае, если компьютер у Вас выключен. Как бы это невероятно не звучало, но это возможно. Протокол UDP, являющийся структурной частью протокола IP, позволяет отправлять пакеты на любой IP-адрес, не требуя для этого установления соединения с удаленным компьютером. А это значит, что если кто-то очень сильно захотел Вам “насолить”, то теоретически он вполне может это сделать. К счастью, подобные серьезные сетевые атаки довольно редки, так как требуют определенных знаний сетевых технологий, а большинство “сетевых хулиганов” ими не располагают, а просто пользуются чужими программами. Как показывает практика, обычный пользователь особого интереса для настоящего хакера не представляет и должны быть очень веские причины чтобы Вас “взламывать”.

Отделить этот паразитный трафик от всего остального, равно как избавится от него совсем, невозможно. Это мировая практика – паразитный трафик есть во всем мире и эффективные методы по его полному устранению пока еще не изобрел никто. Как правило, такой трафик незначителен, но если компьютер постоянно в сети, то за месяц теоретически может набежать несколько десятков Мб.

Как минимизировать паразитный трафик?

-

Установка критических обновлений для ОС Windows.

Windows Update – это расширение Windows, позволяющее обновлять программные компоненты компьютера.

-

Отключение служб Windows.

Можно отключить: Windows Error Reporting Service/Служба отчетов об ошибках: Позволяет регистрировать ошибки для служб и приложений, выполняющихся в нестандартной среде. При возникновении ошибки отправляет информацию об ошибке в корпорацию Microsoft; Windows Time/Служба времени Windows: Управляет синхронизацией даты и времени на всех клиентах и серверах в сети.

-

Межсетевые экраны (брандмауэры).

Для защиты информации на локальных компьютерах или в локальных сетях широко применяются программы, называемые брандмауэрами (синонимы – файрвол, межсетевой экран). Эти программы играют роль фильтра, ограждающего локальный компьютер или локальную сеть компьютеров от несанкционированного доступа из сети. Персональный брандмауэр устанавливается на локальном компьютере и предназначен для защиты персональной информации. Для защиты информации на локальных компьютерах или в локальных сетях широко применяются программы, называемые брандмауэрами (синонимы – файрвол, межсетевой экран).

-

Антивирусные программы.

Сегодня и работа, и отдых немыслимы без Интернета, и этим активно пользуются авторы вирусов, хакеры и спамеры – часто в одном лице. Хакеры создают новые вирусы и другие вредоносные программы, чтобы незаконно проникать на наши компьютеры, подчинять их себе и затем рассылать с них спам. Угрозы информационной безопасности становятся всё более комплексными. Количество вредоносных программ, по некоторым данным, уже приближается к ста тысячам, появились десятки новых их типов и разновидностей – всё чаще смешанных, объединяющих все последние достижения “черной” компьютерной индустрии. Сама эта индустрия набирает обороты, уже начались “гангстерские войны” между кланами компьютерных преступников. У большинства антивирусов есть два режима использования – сканер и монитор. Сканер занимается тем, что тщательно проверяет файлы, расположенные на диске, при этом Вы можете указать для проверки отдельные файлы, директории или весь винчестер. Монитор же является резидентной программой (т.е. он запущен все время, пока включен компьютер) и “на лету” проверяет запускаемые Вами программы и файлы, к которым эти программы обращаются. Как правило, монитор производит менее тщательную проверку, чем сканер, но все же он позволяет выловить наиболее распространенные вредоносные программы. К сожалению, у антивирусов есть один минус – они довольно ощутимо тормозят работу, ведь им надо проанализировать каждый файл, перед тем как разрешить его использование. Именно из-за этих “тормозов” пользователи очень часто отключают антивирусы. А зря.

Осторожно — несанкционированный трафик!

Время на прочтение

4 мин

Количество просмотров 39K

Ни для кого не секрет, что при подключении любого сетевого устройства к Интернет генерируется трафик, который мы «не заказывали». Основные источники:

- Паразитный трафик;

- Нежелательный трафик от программного обеспечения;

- Вирусная активность;

- Несанкционированное использование подключения.

И… Google?

В статье нет пошаговых инструкций по обеспечению сетевой безопасности. Надеюсь, пользователей материал заставит задуматься, а опытные сетевые администраторы дополнят информацию конкретикой.

Статья не содержит ссылок и ГМО.

Паразитный трафик

Неконтролируемая сетевая активность. Даже, если ваше подключение 100% закрыто — при наличии реального фиксированного IP-адреса, а не «серого» и/или динамического IP-адреса, предоставляемого провайдером для внутренней сети — из Интернет передаются широковещательные, ICMP-, keepalive-пакеты и разнообразный служебный трафик. В этом случае, любой может обратиться к вашему IP-адресу, использовав простейшую команду ping Х.Х.Х.Х, средства поиска уязвимостей, или попытаться нарушить работу подключения, сгенерировав syn flood командой hping3 (для Linux-систем). При этом генерируется и учитывается входящий трафик.

Более того, даже если ваше сетевое оборудование выключено, трафик может быть сгенерирован и учтётся Интернет-провайдером — пока из ARP-кеша провайдера (в котором хранится соответствие IP и MAC-адресов) не удалится запись о вашем подключении. Время обновления зависит от настроек у провайдера, обычно несколько минут (в маршрутизаторах Cisco — по умолчанию 4 часа).

Если к.л. злоумышленник не ставит себе целью атаковать ваш IP-адрес — такой трафик представляет несколько KB в сутки, но избежать его не представляется возможным. Разумеется, интернет-провайдеры обычно предпринимают необходимые меры по защите.

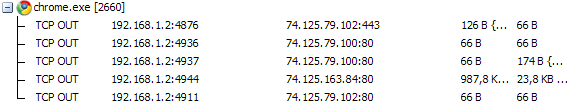

Трафик от программного обеспечения

Современное программное обеспечение, установленное на Вашем компьютере, часто не спрашивая вашего разрешения явным образом, обращается к внешним сервисам для передачи служебной информации, запроса обновлений и их загрузки. Т.е. данный трафик не является необходимой частью работы программы. Так, например, в Интернет для проверки обновлений и регистрационной информации обращается ПО Adobe, Microsoft и т.п. А ОС Microsoft ещё и по умолчанию загружает и обновления, размер которых может превышать сотни MB.

Выходом из данной ситуации может служить отключение обновлений и обращения к внешним ресурсам в настройках программного обеспечения (не всегда это возможно) и установка программного файрволла (сетевого экрана), который при всех запросах на обращение к внешним ресурсам будет запрашивать ваше решение. «Режим обучения» присутствует в большинстве современных файрволлов.

Вирусная активность

Возникает за счёт заражения вашего компьютера вирусами. Это худший вариант из перечисленного, т.к. кроме создания паразитного трафика, злоумышленник может получить доступ к вашему компьютеру — со всеми вытекающими из этого последствиями.

Решение — установка антивирусов и регулярное обновление операционной системы и ПО. Причём, это относится не только к Windows-системам. Уязвимости обнаруживаются с завидной регулярностью во всех ОС, и проверку на руткиты никто не отменял. Существует специализированное ПО, которое отслеживает выявление уязвимостей и информирует о наличии обновлений для распространённого ПО. К примеру, для Windows-систем существует Secunia Personal Software Inspector. Для Linux-систем, если ПО устанавливалось из официальных репозиториев, те же задачи выполняют Менеджеры пакетов.

Несанкционированное использование подключения

При низком уровне безопасности, это характерно для локальных сетей предприятия. А с распространением WiFi-устройств — и для обычных пользователей. Очень часто, пользователи не заботятся о безопасности беспроводных соединений и открытых (или, недостаточно защищённых) точек доступа можно обнаружить значительное количество — только с моего балкона «видно» две. Должен предостеречь, что при подключении к открытой точке доступа — её владелец может сканировать трафик на наличие в открытом виде логинов и паролей доступа.

Если с локальными сетями предприятий всё понятно — надо нанимать квалифицированных системных администраторов, то владельцам домашних точек доступа настоятельно рекомендуется ознакомиться с документацией для обеспечения максимальной безопасности. На эту тему есть много информативных статей.

И Google?

Откровенным сюрпризом для меня стали следующие логи (из логов исключены обращения по адресам Google менее 5МБ):

Время IP адрес Принято байт Передано байт

...

00:10 74.125.160.81 6,059,987 140,082

00:40 74.125.163.83 5,947,266 137,562

01:20 74.125.173.17 5,945,612 136,087

02:10 74.125.173.23 5,948,572 141,739

02:50 74.125.173.21 5,954,547 136,007

03:20 74.125.173.29 5,956,884 135,779

03:50 74.125.173.30 5,958,999 135,807

04:20 74.125.173.23 5,984,194 140,108

04:50 74.125.173.19 5,980,806 140,027

...

Т.е. каждые полчаса, в течение нескольких суток, с адресов Google при заблокированном компьютере проходит около 6МБ. Достаточно запустить Google Chrome. К сожалению, цели данного трафика мне выяснить пока не удалось.

Конечно, есть кардинальное решение — безлимитные тарифы. Но будь внимателен, %username%, следи за трафиком и проверь логи. Мало ли что…

Разумеется, за весь несанкционированный трафик на ваш IP-адрес — придётся платить. Могу заметить, что по требованию большинство провайдеров без проблем предоставляют подробную детализацию трафика. Есть случаи, когда интернет-провайдеры идут на встречу клиентам и корректируют трафик. Особенно, это касается юридических лиц.

Заранее спасибо за комментарии и вопросы.

UPD

Такая ситуация наблюдается, даже если открыта одна пустая вкладка. Google Chrome 6.0.472.63 (браузер радостно информирует, что это — последняя версия).

Содержание

- 1 Стандартный ответ Яндекса по поводу накрутки ПФ:

- 2 Зачем и как накручивают поведенческие факторы

- 3 Можно ли защититься от накрутки ПФ

- 4 Модификация счетчика Яндекс Метрики

- 4.1 Подключаем Яндекс Метрику в отдельный файл

- 4.2 Удаляем из счетчика признаки метрики

- 4.2.1 Обычный счетчик:

- 4.2.2 Модифицированный счетчик

- 4.2.3 Загрузка в отдельном файле

- 4.2.4 Запускаем метрику для живых людей

- 5 Примеры блокировок паразитного трафика

- 5.1 Переходы с facebook

- 5.2 Пример блокировки подсетей IP

- 5.3 Блокировка соцсетей и сайтов по списку

- 5.4 Показ Яндекс Метрики избранным

- 6 Резюме

Наверняка в сводках Яндекс Метрики вы наблюдали печальную картинку в виде множества переходов из социальных сетей, прямой закладочный трафик или мощный трафик из Яндекса или Google (другой поисковой системы) по определенным ключевым запросам. Такой трафик может идти на главную страницу домена или на отдельные страницы (как правило трафиковые, занимающие определенные позиции в TOP). Вначале вы радуетесь, что у вас вырос трафик (все переходы на ваш сайт выглядят вполне естественными), но уже вскоре начинаете понимать (когда переходы становятся не логичными), что-то здесь не так. Это накрутка ПФ (поведенческих факторов): возрастают отказы, падает время пребывания на страницах, доля трафика из соцсетей превышает какой-либо другой… Вне зависимости: выросли на вашем сайте позиции/трафик или просели, метрика резко теряет актуальность данных и превращается в бессмысленный инструмент!

Что это такое? Откуда и почему это появилось на вашем сайте? Что говорит по этому поводу Яндекс? Но самое главное: чем это чревато для сайта и как бороться с этими ботами? Эти вопросы во множестве задаются на форумах и чатах, где каждый волен высказать свою точку зрения, опираясь на собственные наблюдения. Это не новая проблема, однако в последнее время она достигла такого апогея, что дальнейшее развитие событий не может быть проигнорировано Яндексом и требуется кардинальное вмешательство в систему фильтрации трафика.

Данное печальное явление мне известно уже больше года, с каждым днем я наблюдаю его на все большем числе сайтов (подвергаются бомбардировке не только коммерческие темы, но и новостники, блоги… любые сайты, которые занимают мало-мальские позиции в поиске). С наступлением 2021 года это уже становится практически повсеместным явлением. В моем кабинете Яндекс Метрики около 300 сайтов, почти у 80% из них есть паразитный трафик.

В то время, как одни сайтовладельцы ищут защиту от такого вида атак, другие во всю зарабатывают на этом, продавая налево и направо паразитный трафик. Одни продают его для «улучшения поведенческих факторов на сайте за счет увеличения времени пребывания на сайте, увеличения глубины просмотра страниц и уменьшения процента отказов«, а другие наоборот для «понижения поведенческих факторов на сайте за счет уменьшения времени пребывания на сайте, уменьшения глубины просмотра страниц и увеличения процента отказов«! Есть спрос и на тех и на других!

Яндекс настолько серьезно подошел к ранжированию сайтов в поисковой выдаче за счет поведенческих факторов (сведя ссылочное к минимуму), что пожалуй, наступило бесповоротное время со всей серьезностью решать вопрос накрутки этих поведенческих факторов. Поскольку масштабы уже зашкаливают все допустимые нормы и правила. Осознают ли проблему в самом Яндексе? Пока же отписка на все вопросы касательно всех этих накруток ПФ стандартная:

Стандартный ответ Яндекса по поводу накрутки ПФ:

В настоящий момент Метрика способна распознать и отфильтровать большую часть существующих роботов, но, учитывая логику работы системы фильтрации, мы не можем гарантировать, что посещения абсолютно всех роботов будут отфильтрованы. По этой причине некоторые переходы роботов могут отображаться в отчетах как визиты обычных посетителей.

Сервис Яндекс.Метрика постоянно развивается, в будущем мы планируем усовершенствовать работу нашей системы фильтрации.

Также обращаем ваше внимание, что счетчик Метрики только фиксирует информацию о визитах, совершаемых на ваш сайт. Мы не располагаем дополнительной информацией о трафике, сверх той, что уже отражена в отчетах, а также не можем каким-либо образом повлиять на него.

Если вы предполагаете, что данная ситуация может как-то повлиять на позиции вашего сайта, то, пожалуйста, не беспокойтесь — при создании алгоритмов мы свели к минимуму возможность повлиять на ранжирование или индексирование сайтов извне. Тем не менее, если у вас есть дополнительные вопросы на этот счет, мы можем порекомендовать вам проконсультироваться в службе поддержки Яндекс Вебмастер.

Поскольку информация об индексировании сайта и о факторах, влияющих на его ранжирование, является конфиденциальной, поддержка сервиса сможет ответить на запрос только если именно вы заполните форму https://yandex.ru/support/… с логина, на котором подтверждены права на ваш сайт.

Более подробная информация об учете посещений сайта роботами представлена в разделе Справки: https://yandex.ru/support/… .

При возникновении дополнительных вопросов, пожалуйста, обращайтесь. Мы будем рады помочь.

Хорошего вам дня!

Между тем, одни жалуются, что теряют трафик и позиции в поиске в результате таких целенаправленных атак конкурентов. Другие жалуются, что метрика утратила всякую достоверность, теперь статистика не различает живых людей и ботов, цифры стали не актуальны, какой прок вообще в их накоплении? Третьи всерьез опасаются «фильтра за накрутку ПФ» (ведь непонятно: как именно поисковая система различает накрутку поведенческих факторов и как накладывает санкции) в то время, как сам Яндекс успокаивает, что нет причин для беспокойства! Ситуация, мягко говоря, зашла в тупик!

Вся проблема в том, что уровень технических возможностей накрутчиков вырос, а алгоритмы фильтрации Яндекс Метрики практически не изменились. Теперь на счетчик Яндекса может влиять каждый школьник для формирования любой требуемой картинки.

Зачем и как накручивают поведенческие факторы

С момента изобретения поведенческих факторов и их учета в ранжировании сайтов в поиске, появились и постепенно эволюционировали методы их накрутки. Сервисы типа Useraror, Movebo, SERPClick, Seopult, WebEffector и т.д. до сих пор продают накрутку поведенческого фактора, в то время, как Яндекс многократно заявлял, что все накрутки «палятся», ссылаясь, что алгоритмы способны самостоятельно отличать сессию заинтересованного пользователя от сессии накрученной ботами.

Вот что говорит о значимости для продвижения поведенческих факторов SEO-словарь «promopult.ru»:

Поведенческие факторы чрезвычайно важны для ранжирования в «Яндексе» — если у сайта плохие пользовательские метрики, он имеет мало шансов на высокие места в выдаче по конкурентным запросам. Наряду с отслеживанием действий реальных пользователей «Яндекс» придает большое значение и мнению асессоров — специалистов, которые анализируют сайт по комплексу параметров и оценивают общее впечатление. Для «Гугла» ПФ имеют намного меньшее значение, однако точно известно, что он учитывает некоторые факторы при оценке релевантности страницы запросу.

Методы воздействия на ПФ постоянно усложнялись, видоизменялись, проводились многочисленные эксперименты, призванные доказать, что на ПФ можно и нужно влиять. Сегодня таких накрутчиков развелось столько, что накрутку ПФ можно встретить на каждом третьем сайте. Часто это делается по заказу конкурентов, часто в качестве эксперимента, часто с целью убрать из ТОП некоторые сайты по определенным запросам, часто для накрутки показателей метрики и т.д. Поле для деятельности очень большое и в этом замешано много исполнителей и заказчиков.

Развитие WEB-технологий сделали принцип накрутки максимально человечным — пишется скрипт-робот, который «действует на сайте» как обычный пользователь: имитируется заход с реального устройства и динамичного IP, робот листает страницы, прокручивает страницу с паузами, делает вид что читает текст, мышкой делает движения и жесты и т.д. Такой алгоритм поведения на сайте призван обмануть алгоритмы Яндекса по определению ботности.

Основные поведенческие факторы на которые оказывается воздействие автоматизированными средствами накрутки ПФ:

- Посещаемость ресурса в целом говорит о его популярности в Cети.

- Клики в выдаче (CTR) поисковой системы. Здесь следует выделить первый и последний клики по выдаче. Принято считать, что для «Яндекса» наиболее релевантными страницами являются первая и последняя из множества открытых из выдачи страниц.

- Время нахождения на сайте — один из важнейших показателей качества сайта. Хороший сайт задержит посетителя на более длительный промежуток времени, в отличие от плохого, который будет покинут практически сразу.

- Глубина просмотра — учитывается количество просмотренных за визит страниц.

- Показатель отказов. Отказом называют ситуацию, когда пользователь просматривает только одну страницу и проводит на ней не больше 15 (по другим данным — 20) секунд. Такой кратковременный визит говорит о том, что ресурс некачественный и не релевантен запросу.

- Показатель возвратов. Если пользователи возвращаются на страницы сайта, значит, они находят там что-то нужное.

- Прямые переходы и переходы со страниц социальных сетей также могут быть признаком полезности ресурса.

Если на ваш сайт осуществляется массовая атака ботовым трафиком, то применительно к Вашему сайту Яндекс должен принять меры с учетом такого трафика. Самый лучший вариант — ваша метрика будет испорчена и это никак не отразится на посещаемости (сам Яндекс уверяет, что «данная ситуация не может как-то повлиять на позиции вашего сайта«), а самый из худших вариантов — позиции сайта в результатах поиска будут понижены на каких то 8-12 месяцев — за нарушения и угрозы безопасности на сайте (накрутку поведенческих факторов).

Можно ли защититься от накрутки ПФ

Паразитный трафик вызывает массу недовольства и шумихи в SEO сообществе, все профильные форумы забиты обсуждениями накрутки ПФ. Изобретаются всякие способы и методы, доходит до того, что звучат призывы снимать счетчик Метрики с сайта! Дело в том, что все существующие до этого методы фильтрации такого трафика уже не работают! Весь паразитный трафик выглядит на удивление естественным — реальное устройство, активность, страницы входа и выхода, реальные динамичные IP часто мобильных операторов и т.д. Жесткая блокировка подсетей или по типу устройства, или по поведению приведет к тому, что на ваш сайт не смогут зайти реальные посетители.

Однако, это не значит, что не нужно защищать Метрику! С учетом всех этих подозрительных переходов, количество и качество которых время от времени варьируется в различную сторону, статистика в целом по сайту становится бессмысленной! Разве есть толк анализировать накрученную ботами метрику и для каких целей она может быть полезной?

Ниже мы рассмотрим различные варианты защиты сайта от некачественного трафика с целью воздействия на понижение или повышение поведенческих факторов, в надежде, что в Яндексе уже понимают масштабы внешнего воздействия на их главный инструмент аналитики и там разрабатывают свои механизмы фильтрации такого трафика.

Модификация счетчика Яндекс Метрики

Видоизменив привычный всем код Яндекс Метрики Вы избавляете себя от множества потенциальных проблем сегодня и в будущем. В первую очередь будет полезным спрятать счетчик от людей и роботов, сканирующих контент, от браузеров без поддержки JavaScript и т.д. Делается это просто:

Подключаем Яндекс Метрику в отдельный файл

Код счетчика вставляется в отдельный JS файл. В нашем примере в toolbar.js (ни о чем не говорящее имя), который подключается в шаблоне вашего сайта конструкцией:

<script src="сайт.ru/toolbar.js"></script>

Удаляем из счетчика признаки метрики

В коде счетчика есть атрибуты, по которым счетчик распознается роботами. В частности, это комментарий <!— Yandex.Metrika counter —>, домен загрузки mc.yandex.ru/metrika/tag.js, а также конструкция в <noscript>. Все это можно безболезненно модифицировать: все комментарии из счетчика можно вырезать, <noscript> можно удалить целиком (он создан для подсчета браузеров в котором отключена поддержка JavaScript), а домен Яндекса можно заменить альтернативным CDN (он создавался для учета посещения из регионов, в которых ограничен доступ к ресурсам Яндекса).

Обычный счетчик:

<!-- Yandex.Metrika counter --> <script type="text/javascript" > (function(m,e,t,r,i,k,a){m[i]=m[i]||function(){(m[i].a=m[i].a||[]).push(arguments)}; m[i].l=1*new Date();k=e.createElement(t),a=e.getElementsByTagName(t)[0],k.async=1,k.src=r,a.parentNode.insertBefore(k,a)}) (window, document, "script", "https://mc.yandex.ru/metrika/tag.js", "ym"); ym(12345678, "init", { clickmap:true, trackLinks:true, accurateTrackBounce:true, webvisor:true }); </script> <noscript><div><img src="https://mc.yandex.ru/watch/12345678" style="position:absolute; left:-9999px;" alt="" /></div></noscript> <!-- /Yandex.Metrika counter -->

Модифицированный счетчик

<script> (function(m,e,t,r,i,k,a){m[i]=m[i]||function(){(m[i].a=m[i].a||[]).push(arguments)}; m[i].l=1*new Date();k=e.createElement(t),a=e.getElementsByTagName(t)[0],k.async=1,k.src=r,a.parentNode.insertBefore(k,a)}) (window, document, "script", "https://cdn.jsdelivr.net/npm/yandex-metrica-watch/tag.js", "ym"); ym(12345678, "init", { clickmap:true, trackLinks:true, accurateTrackBounce:true, webvisor:true });</script>

Загрузка в отдельном файле

Если мы загружаем счетчик Яндекс Метрики отдельным файлом (как в примере выше toolbar.js), то код пишется без <script>… </script>

(function(m,e,t,r,i,k,a){m[i]=m[i]||function(){(m[i].a=m[i].a||[]).push(arguments)}; m[i].l=1*new Date();k=e.createElement(t),a=e.getElementsByTagName(t)[0],k.async=1,k.src=r,a.parentNode.insertBefore(k,a)}) (window, document, "script", "https://cdn.jsdelivr.net/npm/yandex-metrica-watch/tag.js", "ym"); ym(12345678, "init", { clickmap:true, trackLinks:true, accurateTrackBounce:true, webvisor:true });

Запускаем метрику для живых людей

Загрузку метрики можно сделать умной. Для начала дождаться, чтобы пользователь дождался прогрузки страницы и проскролил ее. Так вы минимизируете нулевые заходы, когда пользователь/бот зашел и сразу же вышел. Данный скрипт загружает счетчик Яндекс Метрики через секунду (цифра 1000 в конце) после скролинга страницы пользователем. Естественно, такая конструкция позитивно влияет и на показатель скорости «Google PageSpeed Insights».

В результате всех вышеописанный манипуляций, код Яндекс Метрики для вставки в toolbar.js выглядит следующим образом:

var mscroll = false;

window.addEventListener('scroll', () => {

if (mscroll === false) { mscroll = true; setTimeout(() => {

(function(m,e,t,r,i,k,a){m[i]=m[i]||function(){(m[i].a=m[i].a||[]).push(arguments)}; m[i].l=1*new Date();k=e.createElement(t),a=e.getElementsByTagName(t)[0],k.async=1,k.src=r,a.parentNode.insertBefore(k,a)}) (window, document, "script", "https://cdn.jsdelivr.net/npm/yandex-metrica-watch/tag.js", "ym"); ym(12345678, "init", { clickmap:true, trackLinks:true, accurateTrackBounce:true, webvisor:true });

}, 1000)}});

Все вышеописанные процедуры никаким образом не отразятся на работе Яндекс Метрики: данные по-прежнему в нее будут поступать практически в полном объеме, но без учета определенного мусорного трафика! Также ваш счетчик будет защищен от целого ряда ПО, которые сканируют сайты в поисках номера счетчика, чтобы впоследствии организовать на него прямую атаку!

Примеры блокировок паразитного трафика

После того, как счетчик Яндекс Метрики защищен, но паразитный трафик продолжается, необходимо внимательно изучить тактику накрутчиков ПФ и предпринять меры для блокировки такого трафика. Отдельно необходимо сказать, что универсального решения не существует, так как эмуляция роботности довольно высокая и даже системы фильтрации Яндекса не могут распознавать таких ботов.

Практически во всех атаках можно обнаружить некие общие признаки, по которым и можно блокировать роботов.

Переходы с facebook

В некоторых случаях атаки на систему аналитики могут идти с отдельно взятой социальной сети. В нашем примере — m.facebook.com. Трафик мобильный, забугорный, на разные страницы сайты. Если включить Вебвизор, то есть даже активность мышки (скролинг вверх-вниз), однако явно не человеческое поведение. Вердикт — блокировать такой трафик.

В файл .htaccess (в корне вашего сайта) добавить:

RewriteCond %{HTTP_REFERER} m.facebook.com [NC]

RewriteRule .* – [F]

Контрольный выстрел — не учитывать такой трафик в Яндекс Метрике и выключить во вкладке: Настройка — Фильтры. Тип фильтра — Исключить трафик, Поле — Url страницы, Условие — содержит, Значение — ?fbclid= (как правило, все переходы из FB помечаются таким идентификатором).

Имейте ввиду, такой фильтр стоит включать при агрессивных атаках, так как он будет выключать в аналитике и реальные переходы.

Пример блокировки подсетей IP

Во вкладке «IP-сеть» Вебвизора можна найти подсети атакующих. Очень часто это мобильные операторы:

Metropolitan branch of OJSC MegaFon AS25159 31.173.80.0/21 Metropolitan branch of OJSC MegaFon AS25159 31.173.0.0/18 Metropolitan branch of OJSC MegaFon AS25159 178.176.64.0/19 Center Branch of OJSC MegaFon, GPRS/UMTS Pool 2. Mobile subscribers pool

Передав в Яндекс Метрику IP посетителей (как в примере) мы обнаружим, что IP атакующих разные, но принадлежащие одному оператору и входящие в определенные диапазоны (разнятся в последних числах IP адреса). Блокировать по одному IP не получится, необходимо блокировать диапазон входящих в подсеть IP.

Чтобы в htaccess запретить доступ по IP диапазону, необходимо вычислить CIDR (Classless Inter-Domain Routing, Бесклассовая адресация). Для этого можно воспользоваться любым Whois-сервисом, зная сам IP адрес.

Например, мы видим, множественные атаки с IP адреса 178.176.64.0. Указываем адрес в сервисе https://2ip.ru/whois/, получаем CIDR: 178.176.64.0/19

Осталось в файл .htaccess (в корне вашего сайта) добавить:

Order Deny,Allow Deny from 178.176.64.0/19

Эта строчка кода приведет к блокировке множественных IP адресов лежащий в диапазоне 178.176.64.0 — 178.176.95.255

Будьте предельно осторожны при блокировке CIDR диапазонов, используйте их как вынужденную меру, краткосрочное решение и т.д., так как за бортом могут остаться и потенциальные посетители вашего сайта!

Блокировка соцсетей и сайтов по списку

Часто ищет мощный трафик из целого ряда социальных сетей или других сайтов. Как правило, их перечень небольшой, но довольный массивный трафик, который никак не похож на естественный и если у сайта вообще не предполагается такой трафик, то его можно заблокировать перечислением таких сайтов.

В файл .htaccess (в корне вашего сайта) добавить:

<IfModule mod_rewrite.c>

RewriteEngine on

RewriteCond %{HTTP_REFERER} ok.ru [NC,OR]

RewriteCond %{HTTP_REFERER} t.co [NC,OR]

RewriteCond %{HTTP_REFERER} vk.com [NC,OR]

RewriteCond %{HTTP_REFERER} youtube.com [NC,OR]

RewriteCond %{HTTP_REFERER} instagram.com [NC,OR]

RewriteCond %{HTTP_REFERER} facebook.com [NC,OR]

RewriteCond %{HTTP_REFERER} zen.yandex.ru [NC,OR]

RewriteCond %{HTTP_REFERER} click.my.mail.ru [NC]

RewriteRule .* - [F]

</ifModule>

Список сайтов и социальных сетей, переходы с которых планируется заблокировать, дополняете под свои конкретные нужды.

Показ Яндекс Метрики избранным

Можно ограничить показ Яндекс Метрики только для избранных посетителей: например, грузить счетчик только для переходов из поиска или определенных сайтов. Скрипт на PHP читает HTTP_REFERER и если находит вхождение из списка разрешенных доменов (массив $domains), то грузит на страницу счетчик — echo $metrika;

<?php

//скрипт метрики предварительно загружен в файл toolbar.js

$metrika = '<script src="https://ваш_сайт.ру/toolbar.js"></script>';

//списки разрешенных доменов, можно без указания доменной зоны

$domains = [

'seo-zona.ru', //не забываем указать свой собственный домен

'google',

'yandex',

'rambler',

'mail',

'bing',

'ukr.net',

];

foreach ($domains as $item) {

$res = strripos($_SERVER['HTTP_REFERER'], $item);

if ($res) {

session_start();

setcookie("metrik", $metrika);

echo $_COOKIE['metrik'];

}

}

//А также обязательно показываем метрику всем ботам Яндекса

function isBot(&$botname = ''){

$bots = array(

'YandexBot', 'YandexAccessibilityBot', 'YandexMobileBot', 'YandexDirectDyn', 'YandexScreenshotBot',

'YandexImages', 'YandexVideo', 'YandexVideoParser', 'YandexMedia', 'YandexBlogs', 'YandexFavicons',

'YandexWebmaster', 'YandexPagechecker', 'YandexImageResizer', 'YandexAdNet', 'YandexDirect',

'YaDirectFetcher', 'YandexCalendar', 'YandexSitelinks', 'YandexMetrika', 'YandexNews',

'YandexNewslinks', 'YandexAntivirus', 'YandexMarket', 'YandexVertis',

'YandexForDomain', 'YandexSpravBot', 'YandexSearchShop', 'YandexMedianaBot', 'YandexOntoDB',

'YandexOntoDBAPI', 'YandexTurbo', 'YandexVerticals'

);

foreach($bots as $bot)

if(stripos($_SERVER['HTTP_USER_AGENT'], $bot) !== false){

$botname = $bot;

return true;

}

return false;

}

if( isBot($bname) ){

session_start();

setcookie("metrik", $metrika);

echo $_COOKIE['metrik'];

}

?>

Следует иметь ввиду, что счетчик метрики не увидят пользователи пришедшие не из поиска (прямые заходы, закладочный трафик и т.д.) и если у вас преобладает такой трафик, то естественно, такое решение не подойдет для Вашего сайта.

Резюме

Нельзя взять и просто так защитится от массовой накрутки ПФ. В каждом конкретном случае можно избрать свою тактику минимизации вредного воздействия на сайт, которая потребует постоянного наблюдения и корректировки. Внимательно ознакомьтесь с предложенными в статье методами, наверняка они помогут многим.

По состоянию на январь 2021 года ситуация с паразитным трафиком практически вышла из-под контроля Яндекса: бомбардируются уже не только коммерческие тематики и трастовые сайты, но и мало кому известные сайты с трафиком от 50-100 человек в день. Проблема обрела глобальные масштабы!

На все слезные письма по поводу накрутки ПФ Яндекс отвечает, что они постоянно развиваются и в будущем планируют усовершенствовать работу системы фильтрации. Остается ждать! В то время, как текущая система аналитики Яндекса (в зависимости от степени и продолжительности атак на сайт) превращается в бесполезный инструмент!

Получение нежелательного входящего трафика может быть вызвано несколькими факторами: вирусной активностью; неявным обновлением программного обеспечения; несанкционированным доступом к Вашему компьютеру с целью получения доступа в Интернет, а также паразитным трафиком.

- Вирусная активность. В последнее время широкое распространение получили сетевые вирусы, так называемые сетевые черви. Данный вид вирусов, как и следует из его названия, использует сетевые ресурсы (общие папки, электронную почту, уязвимости в сетевом программном обеспечении и так далее) для своего распространения и заражения уязвимых компьютеров. Зараженные компьютеры могут самопроизвольно обмениваться информацией с другими компьютерами в сети, что вполне естественно сопровождается ростом входящего и исходящего трафика. Задачей некоторых сетевых червей является генерация паразитного трафика с целью снижения общей пропускной способности сети. Если Ваш компьютер заражен и обменивается трафиком с другим компьютером через Интернет Вам придется заплатить за весь полученный входящий трафик.

- Обновление программного обеспечения. Многие разработчики программного обеспечения предусматривают возможность его обновления через сеть Интернет. С подобным обновлением (или его попыткой) Вы наверняка сталкивались. Обновляться может операционная система, самостоятельно скачивая с сайта производителя заплатки к найденным в операционной системе уязвимостям; антивирус, скачивая с сайта разработчика новые антивирусные базы; различные медиа-проигрыватели, скачивая необходимые для воспроизведения того или иного мультимедийного контента кодеки и так далее. Это все, конечно, хорошо и сделано по большому счету для удобства пользователя, но зачастую обновление производится неявно или пользователь не имеет полного контроля над процессом обновления, либо плохо понимает суть происходящих вещей и жмет на все кнопки, не вникая в задаваемые приложением вопросы. Чтобы ни одна программа не могла без Вашего ведома подключиться к Интернету, рекомендуем Вам установить себе персональный брандмауэр, ну и, естественно, перед тем как нажимать кнопки в диалоговых окнах внимательно читать задаваемые вопросы.

- Несанкционированный доступ к компьютеру. Если Вы пользуетесь Интернетом на работе и, уходя с рабочего места не заблокировали компьютер, существует вероятность, что в Ваше отсутствие кто-либо мог воспользоваться Вашим компьютером и что-то скачать из Интернета. Очень часто при совместном доступе в Интернет нерадивые сотрудники пользуются Интернетом в личных целях (качают музыку, видеоклипы и т.п.), а потом отрицают факт использования сети.

- Паразитный трафик. Под паразитным трафиком понимается трафик, генерируемый сканерами сетей, трассировщиками, анализаторами. Даже если Вы не имеете никакой сетевой активности, некоторое количество трафика (1-2 килобайта в секунду) всё равно будет поступать. Паразитный трафик — это входящий трафик, получение которого не было явно инициировано самим пользователем или установленным на компьютере программным обеспечением. Стоит помнить, что сеть Интернет «живет» своей интенсивной сетевой жизнью, в ней постоянно что-то происходит. Передается разнообразный служебный трафик, широковещательные пакеты, ICMP-пакеты, keepalive-пакеты и др. Наличие реального IP-адреса не только позволяет Вам получить доступ к любому сервису Интернета, но также делает доступным Ваш компьютер из Интернета. Следовательно, любой желающий (человек или сетевой вирус) может просканировать Ваш компьютер на наличие уязвимостей, попытаться провести сетевую атаку или просто командой ping проверить доступность Вашего компьютера из сети. Сканирование сетевых портов — процесс организации множества входящих соединений от удаленных систем на различные сетевые порты локальной системы. Сканирование сетевых портов обычно производится с целью выяснения информации о работающих на сканируемой системе сервисах. На самом деле ничего страшного в этом нет — это вполне нормальное явление (в том случае, если Ваш компьютер не подвержен никаким уязвимостям и надежно защищен брандмауэром). Следствием подобной сетевой активности и является паразитный трафик. Следует отметить, что паразитный трафик может приходить на Ваш IP-адрес даже в том случае, если компьютер у Вас выключен. Как бы это невероятно не звучало, но это возможно. Протокол UDP, являющийся структурной частью протокола IP, позволяет отправлять пакеты на любой IP-адрес, не требуя для этого установления соединения с удаленным компьютером. А это значит, что если кто-то очень сильно захотел Вам «насолить», то теоретически он вполне может это сделать. К счастью, подобные серьезные сетевые атаки довольно редки, так как требуют определенных знаний сетевых технологий, а большинство «сетевых хулиганов» ими не располагают, а просто пользуются чужими программами. Как показывает практика, обычный пользователь особого интереса для настоящего хакера не представляет и должны быть очень веские причины чтобы Вас «взламывать».

- И google? Откровенным сюрпризом для меня стали следующие логи (из логов исключены обращения по адресам Google менее 5МБ):

Время IP адрес Принято байт Передано байт

...

00:10 74.125.160.81 6,059,987 140,082

00:40 74.125.163.83 5,947,266 137,562

01:20 74.125.173.17 5,945,612 136,087

02:10 74.125.173.23 5,948,572 141,739

02:50 74.125.173.21 5,954,547 136,007

03:20 74.125.173.29 5,956,884 135,779

03:50 74.125.173.30 5,958,999 135,807

04:20 74.125.173.23 5,984,194 140,108

04:50 74.125.173.19 5,980,806 140,027

...

Т.е. каждые полчаса, в течение нескольких суток, с адресов Google при

заблокированном компьютере проходит около 6МБ. Достаточно запустить

Google Chrome. К сожалению, цели данного трафика мне выяснить пока не удалось

Отделить этот паразитный трафик от всего остального, равно как избавится от него совсем, невозможно. Это мировая практика — паразитный трафик есть во всем мире и эффективные методы по его полному устранению пока еще не изобрел никто. Как правило, такой трафик незначителен, но если компьютер постоянно в сети, то за месяц теоретически может набежать несколько десятков Мб.

Почему провайдер вынуждает платить за входящий вирусный (паразитный) трафик?

Любой компьютер, подключенный к сети, может быть подвержен атаке с целью несанкционированного доступа. В большинстве случаев — это самораспространяющиеся вирусы-черви, которые поражают Ваш компьютер через уязвимости ОС и используя Ваш уже зараженный компьютер, пытаются распространиться дальше по сети.

Вирусный трафик сильно нагружает сеть передачи данных в целом и отдельные ее элементы. Для Вас это выглядит как медленный доступ в Интернет или полное его отсутствие. Для провайдера, этот трафик не отличается ничем от трафика который создает Ваш компьютер когда Вы посещаете Ваши любимые сайты и поэтому является платным.

Не стоит забывать, что ответственность за защиту собственного компьютера лежит полностью на самом пользователе. Никто кроме Вас не позаботится о Вашей безопасности. Точно так же, как Вы закрываете двери собственной квартиры, чтобы в нее не проникли воры, Вы аналогичным образом должны надежно «запирать» свой компьютер в сети Интернет. Незнание или некомпетентность в данном вопросе не принимаются провайдерами как оправдание.

Операторы связи (услуга передачи данных) будут доставлять пакеты к Вам — ведь они адресованы Вашей машине. При этом далее может быть обнаружено, что Ваш компьютер не способен принять пакет, потому что Ваш компьютер выключен — это не важно, провайдер услугу выполнил, пакет был доставлен, и этот пакет адресован Вам. Это есть Абонентский трафик: Это «выполнение в интересах Абонента передачи информации через внешние каналы … сетевые взаимодействия, связанные с приемом/передачей информации Абонента по протоколам TCP/IP через внешние каналы».

Как минимизировать паразитный трафик?

- Установка критических обновлений для ОС Windows. Windows Update — это расширение Windows, позволяющее обновлять программные компоненты компьютера. Обновление производится для следующих операционных систем: Windows 2000, Windows 2000 Server, Windows 2003, Windows 2003 Server, Windows XP. В эти операционные системы входит служба автоматического обновления, которая может получать и устанавливать необходимые на данный момент обновления. Томское зеркало Windows Update

- Отключение служб Windows. Пуск — Настройка — Панель управления — Администрирование — Сервисы. Допустим, можно отключить: Windows Error Reporting Service/Служба отчетов об ошибках: Позволяет регистрировать ошибки для служб и приложений, выполняющихся в нестандартной среде. При возникновении ошибки отправляет информацию об ошибке в Microsoft; Windows Time/Служба времени Windows: Управляет синхронизацией даты и времени на всех клиентах и серверах в сети.

- Межсетевые экраны (брандмауэры). Подключение Вашего компьютера к глобальной сети Интернет, наряду с резким расширением Ваших возможностей, влечет также определенные риски и неудобства. Главная причина возникновения проблем связана с тем, что, получая доступ к ресурсам многих тысяч и миллионов компьютеров в Интернете, Вы одновременно, в той или иной степени, открываете доступ к ресурсам Вашего компьютера со стороны других компьютеров сети. Для защиты информации на локальных компьютерах или в локальных сетях широко применяются программы, называемые брандмауэрами (синонимы — файервол, межсетевой экран). Эти программы играют роль фильтра, ограждающего локальный компьютер или локальную сеть компьютеров от несанкционированного доступа из сети. Персональный брандмауэр устанавливается на локальном компьютере и предназначен для защиты персональной информации. Для защиты информации на локальных компьютерах или в локальных сетях широко применяются программы, называемые брандмауэрами (синонимы — файервол, межсетевой экран). Эти программы играют роль фильтра, ограждающего локальный компьютер или локальную сеть компьютеров от несанкционированного доступа из сети. Персональный брандмауэр устанавливается на локальном компьютере и предназначен для защиты персональной информации. Мы настоятельно рекомендуем до или после инсталляции брандмауэра внимательно изучить сопроводительную документацию по программе. Неправильно установленный или сконфигурированный брандмауэр может привести к недоступности сети даже самым обычным приложениям.

- Антивирусные программы. Сегодня и работа, и отдых немыслимы без Интернета, и этим активно пользуются авторы вирусов, хакеры и спамеры — часто в одном лице. Хакеры создают новые вирусы и другие вредоносные программы, чтобы незаконно проникать на наши компьютеры, подчинять их себе и затем рассылать с них спам. Угрозы информационной безопасности становятся всё более комплексными. Количество вредоносных программ, по некоторым данным, уже приближается к ста тысячам, появились десятки новых их типов и разновидностей — всё чаще смешанных, объединяющих все последние достижения «черной» компьютерной индустрии. Сама эта индустрия набирает обороты, уже начались «гангстерские войны» между кланами компьютерных преступников. У большинства антивирусов есть два режима использования — сканер и монитор. Сканер занимается тем, что тщательно проверяет файлы, расположенные на диске, при этом Вы можете указать для проверки отдельные файлы, директории или весь винчестер. Монитор же является резидентной программой (т.е. он запущен все время, пока включен компьютер) и «на лету» проверяет запускаемые Вами программы и файлы, к которым эти программы обращаются. Как правило, монитор производит менее тщательную проверку, чем сканер, но все же он позволяет выловить наиболее распространенные вредоносные программы. К сожалению, у антивирусов есть один минус — они довольно ощутимо тормозят работу, ведь им надо проанализировать каждый файл, перед тем как разрешить его использование. Именно из-за этих «тормозов» пользователи очень часто отключают антивирусы. А зря.

Конечно, есть кардинальное решение — безлимитные тарифы. Но будь

внимателен, %username%, следи за трафиком и проверь логи. Мало ли что…

Разумеется, за весь несанкционированный трафик на ваш IP-адрес —

придётся платить. Могу заметить, что по требованию большинство

провайдеров без проблем предоставляют подробную детализацию трафика.

Есть случаи, когда интернет-провайдеры идут на встречу клиентам и

корректируют трафик. Особенно, это касается юридических лиц.

ЗАПОМНИТЕ: Установка антивируса и своевременное обновление антивирусных баз — залог безопасности Вашей работы в сети Интернет.

Заранее спасибо за комментарии и вопросы.

| < < | > > |

|---|

8 неправильное написание

ртафик

тарфик

траафик

траифк

траффик

тррафик

трфаик

ттрафик

Все синонимы в одной строке

движение, затор, поток, пробка, тангаж, ru.synonym.one, циркулирование, таксис, аболиционизм, яппи, экшен.

Понравился сайт?

Этот поиск занял 0.0066 сек. Подумайте, как часто вы ищете, чем заменить слово? Наверное, часто. Добавьте в закладки synonym.one, чтобы быстро находить синонимы, антонимы и значения. (нажмите Ctrl + D на клавиатуре).